Vsebina

- faze

- 1. način: Izogibajte se zlonamerni programski opremi

- 2. način: Izogibajte se vohunjenju po žičnem dostopu

Internet je bil zasnovan za udobje in udobje, ne pa za varnost. Če brskate po internetu na enak način kot povprečni uporabnik interneta, je verjetno, da bodo nekateri zlonamerni ljudje upoštevali vaše brskalniške navade s pomočjo vohunske programske opreme ali skriptov in lahko šli tako daleč, da bodo kamero uporabljali iz računalnika v računalnik. znanje. Tisti, ki pridobivajo takšne informacije, kjer koli že so na svetu, lahko vedo, kdo ste, kje živite, in dobijo veliko več osebnih podatkov o vas. V internetu obstajata dve glavni tehniki sledenja.

- V računalnik postavite vohunsko programsko opremo

- "Poslušajte" vse podatke, ki jih izmenjate z oddaljenimi strežniki od kjer koli na svetu.

faze

1. način: Izogibajte se zlonamerni programski opremi

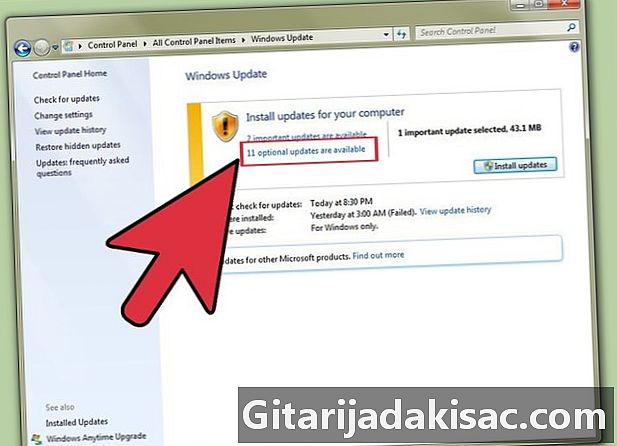

- Posodobite svoj operacijski sistem. Najbolj tradicionalna tehnika, ki se uporablja za vohunjenje po internetu, je vbrizgavanje vohunske programske opreme, ki lahko brez njegove vednosti odpre "vrata dostopa" žrtev sistema. S posodobitvijo operacijskega sistema boste svojemu založniku omogočili zasenčenje varnostnih popravkov programske opreme za zaščito najbolj ranljivih delov vašega operacijskega sistema in nepravilno delovanje zlonamerne programske opreme.

-

Posodobite svoje aplikacije. Gotovo je, da so aplikacije, ki jih uporabljate, posodobljene za izboljšanje funkcij, vendar je to tudi način odpravljanja napak. Obstajajo različne vrste hroščev: nekatere od njih bodo povzročile uporabniško zaznavne disfunkcije, druge bodo vplivale na nekatere načine delovanja vašega programa, obstaja pa tudi kategorija, ki hekerjem omogoča samodejno izkoriščanje znanih ranljivosti varnosti, tako Samodejno vzemite daljinski nadzor vašega stroja. Samoumevno je, da se takšni napadi, če se takšne napake odpravijo, nehajo dogajati. -

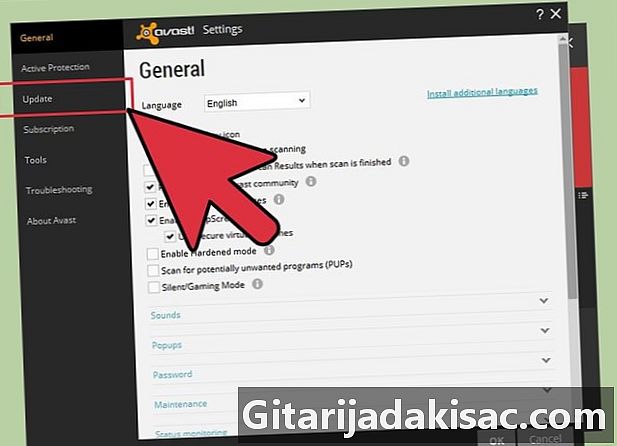

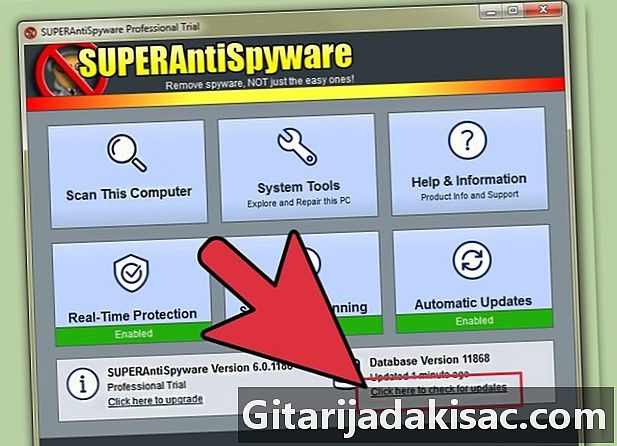

Naj bo vaš antivirus aktiven in posodobljen. To še posebej velja za sisteme, ki delujejo v sistemu Windows. Če se baza podatkov protivirusnega podpisa ne posodablja v rednih časovnih presledkih, ne bo mogla takoj zaznati virusov in zlonamerne programske opreme. Če se vaš sistem ne preverja redno in vaš antivirus ni nastavljen v ozadju, ne bo uporaben. Namen protivirusnih programov je iskanje virusov, vohunske programske opreme, črvov in rootkitov ter odpravljanje teh groženj. Program, specializiran za odkrivanje vohunske programske opreme, ne bo imel več učinka kot dober antivirus. -

Vklopite le en antivirus. Ti programi morajo delovati zelo sumljivo, da so učinkoviti.V najboljšem primeru boste dobili "lažno pozitivno", ki jo je odkril eden ali drug vaš antivirus, v najslabšem primeru pa bi lahko delovanje enega od njih oviralo drugo. Če resnično želite uporabiti več kot eno protivirusno programsko opremo, posodobite podpisne podatkovne baze, odklopite računalnik iz interneta, popolnoma onemogočite svoj glavni protivirusni program in sprožite drugi v svojem načinu »skeniraj na zahtevo«. Vaš glavni protivirusni virus bi lahko nato zaznali kot "lažno pozitiven", vendar vedeti, da to ne bo problem. Zdaj zaženite svoj glavni antivirus in še naprej normalno uporabljajte računalnik. Programska oprema za zlonamerne programske opreme bi lahko dobro dopolnila vašo prvo raven zaščite pred virusi. -

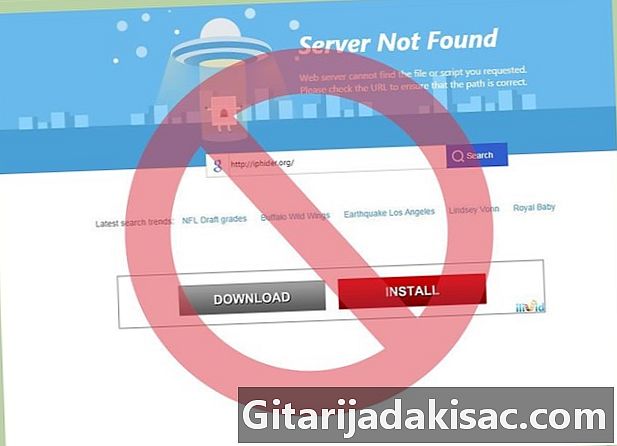

Nalagajte samo prenose z zaupanja vrednih mest. Ne prenašajte ničesar, kar pride na uradnih spletnih mestih (za kateri koli operacijski sistem) ali iz zanesljivih skladišč aplikacij. Če želite prenesti predvajalnik VLC, ga prenesite samo iz skladišča aplikacij, ki ustreza vašemu operacijskemu sistemu, ali s spletnega mesta založnika. V Googlu poiščite naslov založnika, ki vam bo dal:www.videolan.org/vlc/. Nikoli ne uporabljajte bolj ali manj znanih ali neuradnih spletnih mest, tudi če vaš protivirusni program ne poroča. -

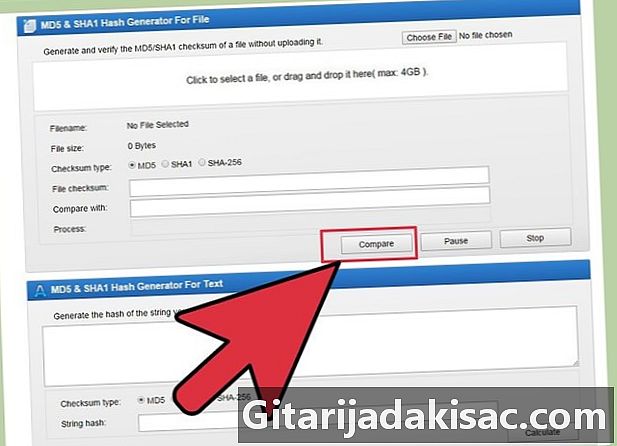

Naredite preverjanje binarnega podpisa. Glej navodila na tem spletnem mestu in v tem članku o podpisih md5 in SHA2. Ideja tega načina preverjanja je ustvariti podpis iz binarne vsebine datoteke (kot je namestitveni program). Tako dobljeni podpis je podan na uradnem spletnem mestu za prenos ali v zaupni bazi. Ko prenesete datoteko, lahko ta podpis reproducirate sami s programom, namenjenim ustvarjanju, in primerjate dobljeni rezultat s tistim, ki je naveden na spletnem mestu za prenos. Če sta primerjena podpisa enaka, je vse v redu, sicer ste morda prenesli ponarejen ali zmanipuliran program, ki vsebuje virus, ali pa bi lahko prišlo do napake med prenosom. V obeh primerih boste morali znova zagnati prenos, da ga občutite. Ta postopek se samodejno uporabi pri prenosu distribucij Linux ali BSD, če uporabljate upravitelja paketov, zato vam ne bo treba skrbeti. V sistemu Windows boste morali to preverjanje ročno opraviti. -

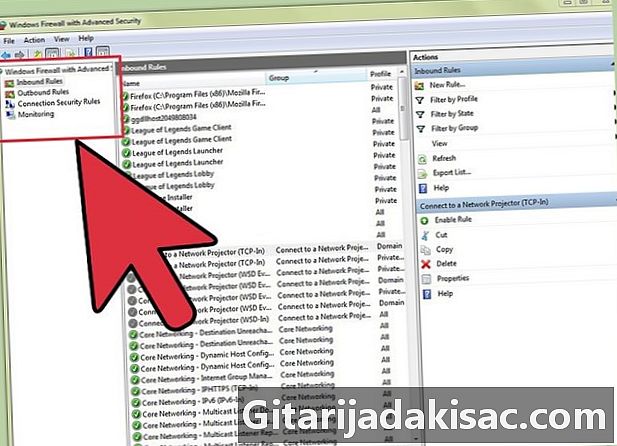

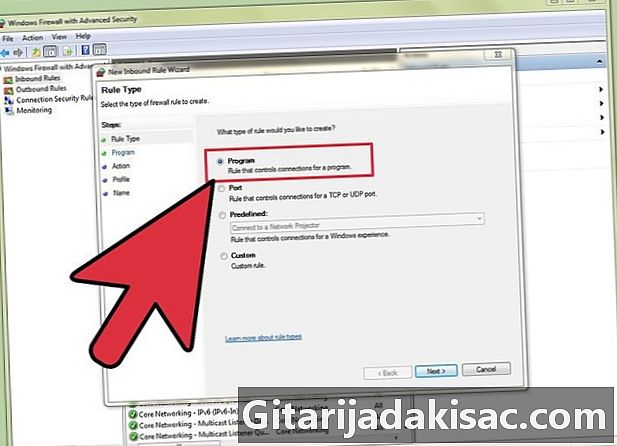

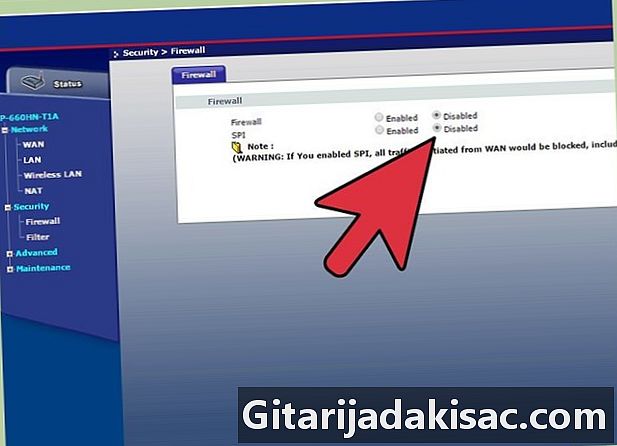

Na mesto postavite požarni zid. Tisti, ki so integrirani z distribucijami Linuxa, so zelo dobre kakovosti: "netfilter" in "iptable" pod Linuxom ali "pf" pod BSD. V operacijskem sistemu Windows boste morali poiskati pravega. Če želite razumeti, kaj je požarni zid, si predstavljajte stikalo na velikem dvorišču, kjer so vlaki (podobni podatkom iz omrežja), doki (primerljivi s vrati za požarni zid) in tirnice ( primerljivo s podatkovnimi tokovi). Vlak se ne more raztovoriti sam: uporabiti bo moral storitev ravnanja, podobno demonom (gre za programe, ki se izvajajo v ozadju in bodo morali polniti določeno pristanišče). Brez te storitve, tudi če bi vlak dosegel pravo ploščad, ne bi bilo mogoče storiti ničesar. Požarni zid ni niti stena niti ovira, temveč je sistem volilne udeležbe, katere vloga je upravljanje pretoka podatkov v nastavljenih vratih, ki omogočajo vnos ali izhod. Kljub temu nimate možnosti nadzora nad odhodnimi povezavami, če omrežja ne blokirate ali prekinete, vendar lahko vidite, kaj se dogaja. Čeprav se večina vohunske programske opreme lahko pametno prikrade v vaš požarni zid, svojih aktivnosti ne morejo skriti. Mnogo lažje je zaznati vohunsko programsko opremo, ki oddaja podatke s pristanišča 993, čeprav ne uporabljate aplikacije IMAP, kot da jo najdete skrite v Internet Explorerju, ki pošilja podatke na vrata 443, ki jih redno in zakonito uporabljate. Če uporabljate standardni požarni zid (to velja za fp in netfilter / iptable), preverite nepričakovane odtoke, tako da blokirate vse vhode, razen dovoljenih povezav. Ne pozabite omogočiti vseh pretokov podatkov na vratih Loopback (lo), ki so potrebni in zaščiteni. -

Če je vaš požarni zid nevtralen, uporabite samo za dejavnosti poročanja. Z takšnim požarnim zidom ne boste mogli pametno blokirati nobenega toka podatkov, ki lahko filtrira samo pakete. Izogibajte se "aplikacijskemu" filtriranju dostopa, ki je zapleteno za izvedbo, zastarelo in daje občutek "lažne varnosti". Večina zlonamerne programske opreme se infiltrira v zlonamerno kodo v zakonite aplikacije, ki se morajo povezati z internetom (kot je Internet Explorer) in se običajno zaženejo istočasno. Ko se ta brskalnik poskuša povezati, požarni zid vpraša vaše soglasje in če ga daste, bo vohunska programska oprema začela oddajati svoje multipleksirane podatke z vašimi zakonitimi podatki na vratih 80 in 443. -

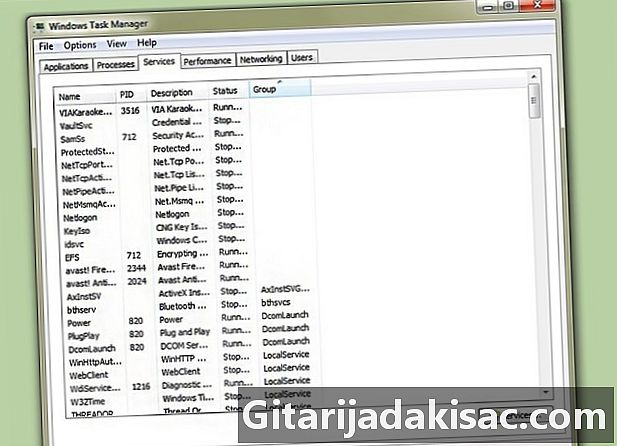

Preverite delovanje (ali demone), ki delujejo. Če se vrnemo na primer razkladanja zgoraj omenjenega vlaka, če nikogar ne skrbi za tovor, se ne bo zgodilo nič. Ne uporabljajte strežnika, za poslušanje, kaj se dogaja zunaj, vam ne bo treba obratovati. Vendar bodite previdni: večina storitev z operacijskim sistemom Windows, Linux, Mac OS ali BSD je bistvenega pomena, vendar ne morejo poslušati, kaj se dogaja zunaj vašega računalnika. Če lahko, onemogočite nepotrebne storitve ali blokirate promet na ustreznih vratih požarnega zidu. Na primer, če storitev "NetBios" posluša vrata 135 in 138, blokirajte dohodni in odhodni promet iz njih, če ne uporabljate Windows Share. Ne pozabite, da so napake v storitvah običajno odprta vrata, da na daljavo prevzamejo nadzor nad računalnikom in če požarni zid te storitve blokira, nihče ne bo mogel vstopiti v vaš sistem. Poskusite lahko tudi s programi za skeniranje, kot je "nmap", da določite vrata, ki jih boste morali blokirati, ali storitve, ki jih bo treba zavirati (ki bodo enaki). -

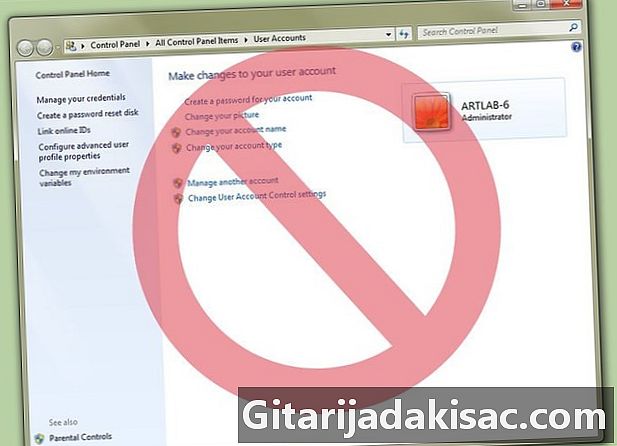

Ne uporabljajte svojega sistemskega skrbniškega računa. Pri različicah Vista in Windows 7 je to veliko bolje. Če uporabljate skrbniški račun, vas lahko vsaka aplikacija, tudi če je zlonamerna, zahteva, da zaženete skrbniške pravice. Zlonamerna programska oprema, ki nima dostopa do skrbniških pravic, bo morala biti pametna za prenos moči v vaš sistem, če poznate delo v "standardnem" načinu. V najboljšem primeru lahko podatke pošlje samo vam kot enemu uporabniku, toda nobenemu drugemu uporabniku v sistemu. Ne more porabiti veliko sistemskih virov za pošiljanje svojih informacij in veliko lažje ga bo zaznati in odstraniti iz računalnika. -

Razmislite o prehodu na Linux. Če ne marate računalniških iger ali ne uporabljate redke ali specializirane programske opreme, bi bilo bolje, da preklopite na Linux. Do danes je res znano, da je bilo ducat zlonamerne programske opreme, ki je poskušala okužiti te sisteme, in so jih hitro nevtralizirali z varnostnimi posodobitvami različnih distribucij. Posodobitve aplikacij za Linux so preverjene, podpisane in prihajajo iz overjenih skladišč. Čeprav za Linux obstajajo protivirusni programi, glede na način dela v tem sistemu niso potrebni. V uradnih skladiščih distribucij Linuxa boste našli veliko količino kakovostnih, zrelih, brezplačnih in brezplačnih aplikacij, ki izpolnjujejo večino potreb (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird), pa tudi veliko število programi za uporabo in pretvorbo večpredstavnostnih datotek. Večina teh brezplačnih aplikacij je bila najprej razvita za Linux in pod njo, kasneje pa je bila prenesena v Windows.

2. način: Izogibajte se vohunjenju po žičnem dostopu

-

Preverite celovitost vašega ožičenega omrežja. Prepričajte se, da vaše omrežno kabliranje ni poseženo in da na stikalih in razdelilni omarici ni dodatnih povezav. -

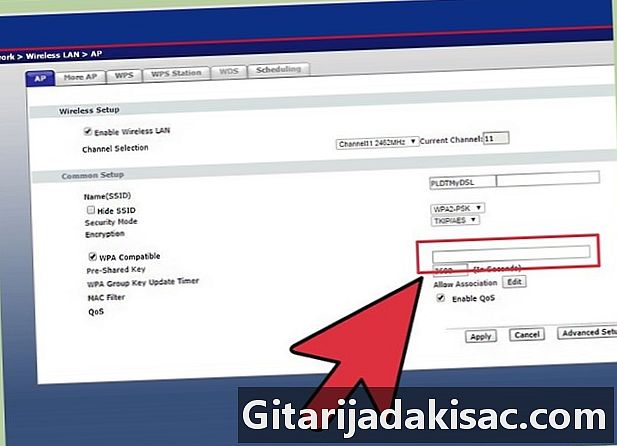

Preverite učinkovitost protokola šifriranja vašega brezžičnega omrežja. Pretok podatkov usmerjevalnika mora biti šifriran vsaj po protokolih WPA-TKIP, WPA (2) -CCMP ali WPA2-AES, pri čemer je slednji najučinkovitejši. Tehnike špijuniranja se zelo hitro razvijajo, protokol WEP je zdaj postal nedosleden in zato ne varuje več vaše zaupnosti. -

Ne krmarite kdaj prek proxyja na internetu. Upoštevajte, da ste v razmerju "zaupanja" s tistim, ki bo sprožil to pooblastilo in ki vam je popoln neznanec. Morda ni tako dobronamerna, kot si mislite, in morda bo lahko poslušala in snemala vse, kar pošljete ali prejmete prek interneta prek svojega posrednika. Možno je tudi dešifrirati šifriranje, ki ga zagotavljajo protokoli HTTPS, SMTPS ali IMAP, ki jih uporabljate, če ne upoštevate varnostnih ukrepov. Na ta način lahko pridobi številko vaše kreditne kartice ali kodo za dostop do vašega bančnega računa, če plačujete prek spleta. Veliko bolje je, da neposredno uporabljate protokol HTTPS na nekem spletnem mestu, kot pa da bi skozi popolnoma neznane vmesne storitve. -

Če je mogoče, uporabite šifriranje. To je edini način, da zagotovite, da nihče drug kot vi in oddaljeni strežnik ne moreta razumeti, kaj pošiljate in prejemate. Kadar je mogoče, uporabite SSL / TLS, izogibajte se FTP, HTTP, POP, IMAP in SMTP in namesto tega uporabljajte njihove varne različice, kot so SFTP, FTPS, HTTPS, POPS, IMAPS in POPS. Če vas brskalnik obvesti, da je potrdilo, ki ga izda spletno mesto, slabo, se mu izogibajte. -

Ne uporabljajte nobene storitve IP-maskiranja. Te storitve so pravzaprav pooblaščenci. Vsi vaši podatki bodo šli skozi njih in si jih bodo ta mesta lahko zapomnili. Nekateri od njih so celo orodja za "lažno predstavljanje", torej lahko vam pošljejo ponarejeno stran spletnega mesta, na katero ste iz različnih razlogov povezani, vas prosimo, da jih "opomnite" na nekatere vaše osebne podatke pod kakršno koli preambulo in bo nato predstavil »dobro« spletno mesto, ne da bi se sploh zavedal, da ste svoje zaupne podatke sami posredovali neznancem.

- Ne vnesite e-poštnih sporočil ljudi, ki jih ne poznate.

- Priloženih dokumentov ne vključujte, razen če prihajajo od ljudi, ki jih poznate in če je njihova prisotnost izrecno navedena v e-poštnem sporočilu.

- Internetne "hrošče" so dobri načini za gradnjo zgodovine brskanja brez vaše vednosti. Lahko jih boste nevtralizirali s pomočjo več razširitev, ki sta jih predlagala Firefox in Chrome.

- Če poznate uporabo spletnih iger, za katera so potrebna nekatera vrata, jih običajno ni treba več zapirati. Ne pozabite, da brez aktivne storitve grožnje ne obstajajo in ko so vaše igre za igre zaprte, nič več ne more poslušati podatkovnih tokov vaših pristanišč. Tako kot da so zaprti.

- Če uporabljate e-poštni odjemalec, ga konfigurirajte tako, da se e-poštna sporočila prikazujejo v čistem e, ne v HTML. Če enega od prejetih e-poštnih sporočil niste mogli prebrati, to pomeni, da je sestavljen iz slike HTML. Lahko ste prepričani, da gre za neželeno pošto ali oglas.

- Posamezno spletno mesto ne more izslediti vašega IP naslova na drugih spletnih mestih.

- Nikoli ne pustite računalnika, da deluje brez požarnega zidu. Do varnostnih ranljivosti lahko dostopajo le uporabniki v omrežju, v katerem ste. Če odstranite požarni zid, bo celoten internet postal vaše omrežje in v tem primeru zelo kratkotrajni napad ne bi bil več težava (kvečjemu nekaj sekund).

- Nikoli ne uporabljajte več detektorjev vohunske programske opreme hkrati.

- Vaš IP naslov hekerjem popolnoma ne koristi.

- Lastniki spletnih strani vas ne morejo učinkovito izslediti s svojim IP naslovom. V večini primerov je IP-naslov, ki vam ga je dodelil ponudnik internetnih storitev (ISP), "dinamičen". V povprečju se spreminja na vsakih 48 ur in samo vaš ponudnik internetnih storitev resnično ve, kdo ste. Tehnično je tudi nemogoče, da bi zabeležil promet vseh svojih strank in jih vse identificiral.

- Če so vrata požarnega zidu odprta, hekerjem ne bodo koristili, če jih ne bi poslušali.

- IP naslov je samo naslov kot kateri koli drug. Poznavanje fizičnega ali geografskega naslova ne bo olajšalo tatvine pohištva, enako pa velja tudi za vaše podatke z naslovom IP.